Trust the Mobile Authentication Process

Benefits of Mobile Lock

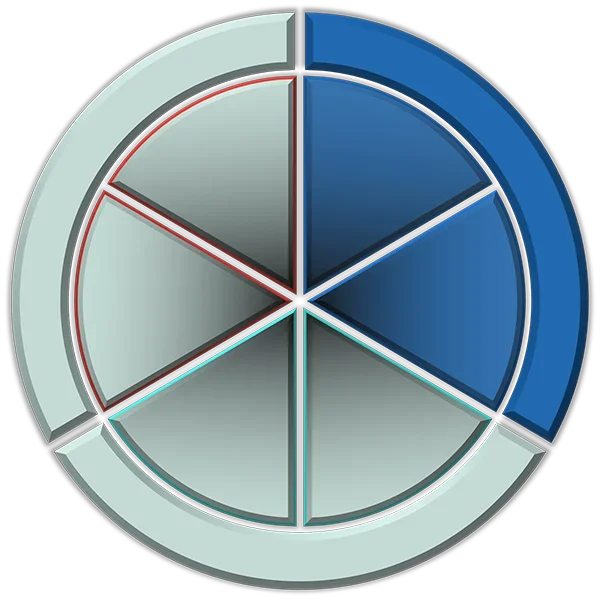

Increased Trust

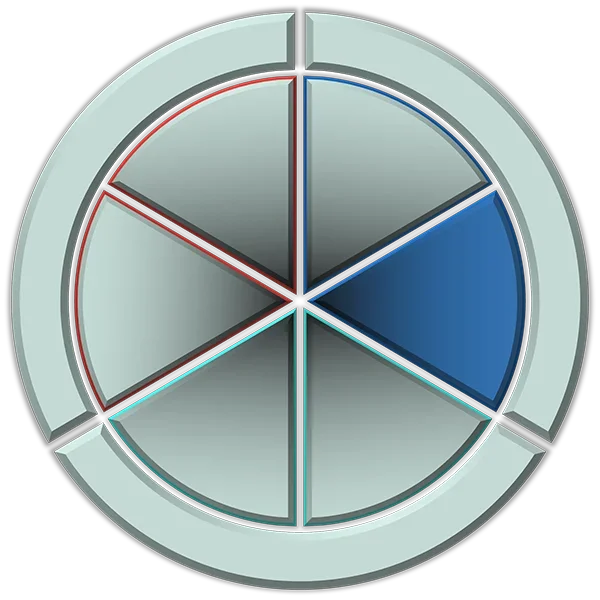

Easy Deployment

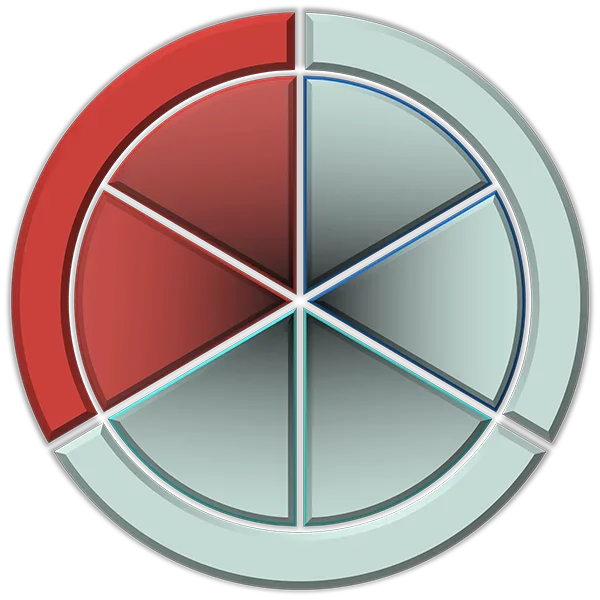

リスクの低減

Mobile Lock Features

Mobile Lock is the mobile security capability that makes using mobile devices more secure without compromising the user experience.

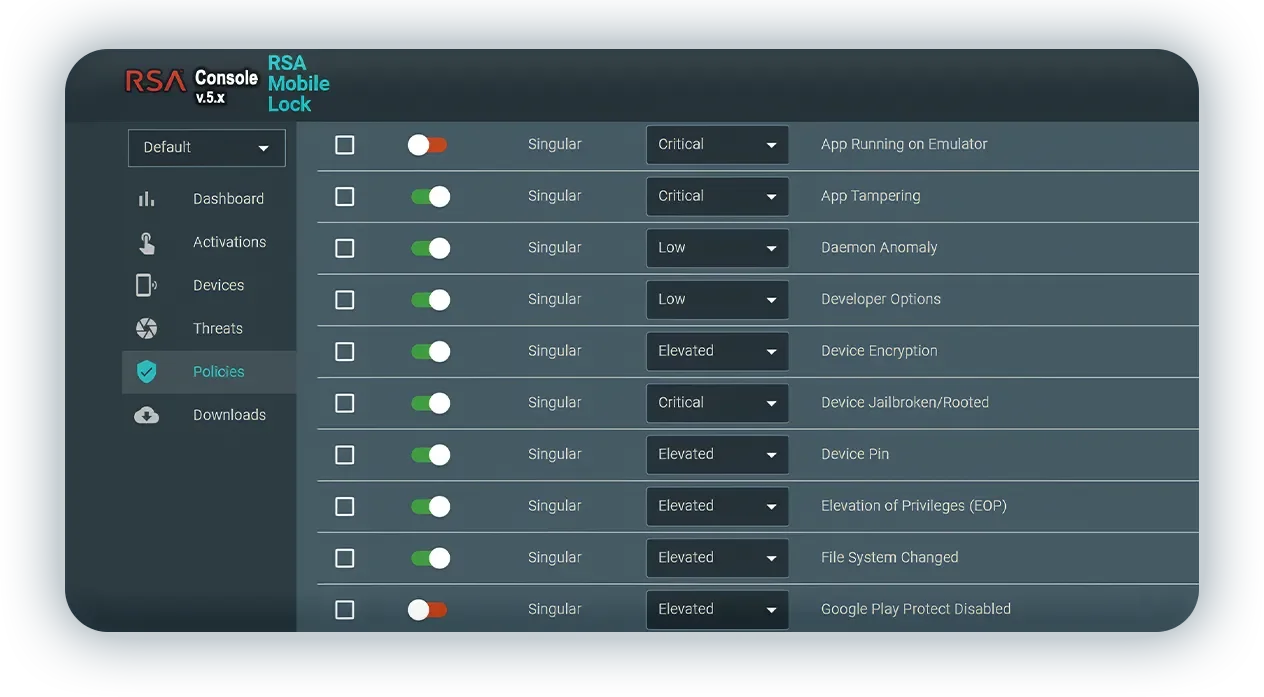

- Easy deployment with pre-configured options out of the box; or configurable based on your specific threat priorities.

- RSA Mobile Lock Console with tools for determining threat details on specific devices to help quickly resolve security threats on that device

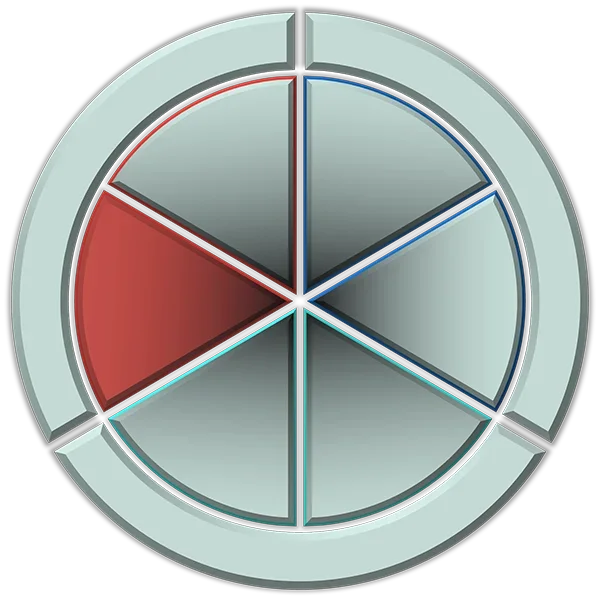

- Disables a device’s capability to authenticate into secured environments when a threat is detected

- When a mobile device is “Mobile Locked,” it will retain all other functionality such as text, web browsing, and phone calls.

- Protects the authenticator from over 60 mobile threats.

Specs/Requirements

RSA Mobile Lockは、モバイル デバイス上のセキュリティ脅威を特定し、新しい認証要求を制限することで、保護されたリソースへのアクセスを確保します。この機能により、企業は脅威を積極的に特定しながら、IT資産全体でモバイル認証を体系的に検証し、信頼を確立できます。

脅威が検出されると、認証プロセスが制限され、企業データ、企業システム、顧客記録などのセキュアな環境へのアクセスが阻止されます。このプロアクティブな対策により、脅威を効果的に封じ込め、侵害された1台のデバイスを超えて脅威が広がるのを防ぎ、組織への広範な影響を回避します。Mobile Lockコンソールを使用することで、企業は検出したい脅威のリストを簡単にカスタマイズして優先順位を付け、適切な対応を定義することができます。

BYOD(Bring Your Own Device)ポリシーが普及している今日、個人所有のデバイスに企業セキュリティを適用する要件が、ユーザーエクスペリエンスを混乱させる可能性があることを考慮する必要があります。RSA Mobile Lockは、iOSおよびAndroid向けのRSA Authenticatorにシームレスに統合することで、個別にインストールする必要性をなくし、このリスクを最小限に抑えます。さらに、Mobile Lockが脅威を検出した場合、RSA Authenticatorの使用は一時停止され、通話、テキスト送信、インターネット閲覧、その他のデバイス機能の使用は維持されます。

RSA Mobile Lockは、認証プロセスを保護し、セキュリティ上の懸念があるモバイル デバイスから貴重な企業資産へのアクセスを阻止します。ユーザーには見えませんが、Mobile Lockは認証が試みられるたびにデバイスをスキャンします。

Part of a Unified Identity Platform

RSA Mobile Lock is part of the AI-powered RSA Unified Identity Platform. The platform combines automated identity intelligence, authentication, access, governance, and lifecycle into one cohesive solution, to protect the gaps and blind spots that result from combining multiple point solutions.

Better Security for Managed or Unmanaged Devices

RSA Mobile Lock can improve mobile device security in any industry that deploys managed and/or unmanaged mobile devices for users to authenticate. It enables security teams to detect, contain, and respond to a threat, while the user remains free to use the device for other purposes until the threat issue is resolved.