Tauschen Sie nicht Zugänglichkeit gegen Sicherheit oder umgekehrt

Wie kann man den Zugang zu sensiblen Ressourcen sichern und gleichzeitig den Zugang für die Nutzer, die ihn benötigen, einigermaßen einfach gestalten?

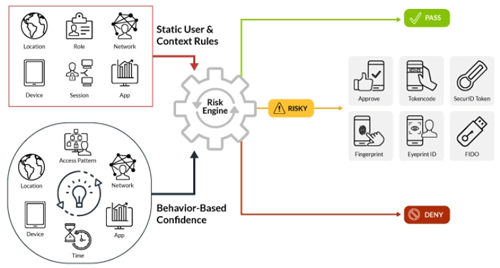

Die risikobasierte Authentifizierung beantwortet diese Frage, indem sie den Zugang erleichtert oder erschwert, je nachdem, welches Risiko ein Zugangsversuch darstellt.

Kontextbezogene Bewertung

Die risikobasierte Authentifizierung von RSA verwendet Techniken und Technologien, einschließlich Datenerfassung, Geräteabgleich, Anomalieerkennung und Verhaltensanalyse, um den Kontext für einen Zugriffsversuch zu ermitteln. Es wird untersucht, wer den Zugriff anfordert, wo er sich befindet und welches Gerät er verwendet. Auf der Grundlage dieses Kontexts wird dann das Zugriffsrisiko bewertet.

Maschinelles Lernen

Die risikobasierte Authentifizierung von RSA bewertet nicht nur das Risiko, das Zugriffsanfragen darstellen, sondern lernt auch aus ihren Bewertungen und wendet dieses Wissen auf zukünftige Anfragen an. So wird beispielsweise ein Benutzer, der jeden Tag mit demselben Gerät Zugriff auf dieselbe Ressource anfordert, nicht angefochten. Wenn derselbe Benutzer jedoch den Zugriff mit einem neuen Gerät anfordert, wird er herausgefordert.

Optionen für die Authentifizierung

Wenn der Grad des Zugriffsrisikos einen weiteren Authentifizierungsfaktor rechtfertigt, bietet die RSA-Multifaktor-Authentifizierung (MFA) eine Reihe von Möglichkeiten für eine starke Authentifizierung. Dadurch wird verhindert, dass ein unrechtmäßiger Versuch Zugang erhält, ohne dass legitime Benutzer unnötig stark belastet werden.