Auf der ganzen Welt ergreifen die Länder Maßnahmen zur Verbesserung der Cybersicherheit und zur Anpassung an neue Bedrohungen. Die Vereinigte Staaten, Europäische Union, Australien, die Vereinigtes Königreich, und andere Länder haben in letzter Zeit erhebliche Änderungen an ihren Vorschriften vorgenommen.

Als Teil der Saudi-Vision 2030, Im Rahmen eines Regierungsprogramms zur Diversifizierung der Wirtschaft des Königreichs ergreift Saudi-Arabien ähnliche Maßnahmen, indem es das Gesetz zum Schutz personenbezogener Daten im Jahr 2023, Cybersecurity-Kontrollen für Daten, Cybersecurity-Kontrollen für betriebliche Technologien und ein neues Toolkit "als Leitfaden für die Umsetzung wesentlicher Cybersecurity-Kontrollen" veröffentlicht. Dunkles Lesen.

Diese Verpflichtungen haben dazu beigetragen, dass das Königreich weltweit den höchsten Rang in der IMD World Competitiveness Yearbook 2024, der die Leistung der Länder bei der Schaffung von "Grundlagen für eine nachhaltige Wertschöpfung" bewertet.

Die saudi-arabische Nationale Cybersicherheitsbehörde (NCA) baut auf diesen Fortschritten auf und entwickelt neue Strategien zum Schutz der kritischen Informationsinfrastruktur des Königreichs, zur Verbesserung der Cybersicherheitsfähigkeiten des Landes und zur Förderung eines sicheren digitalen Umfelds für die Regierung.

Die NCAs Wesentliche Cybersecurity-Kontrollen (ECC) gelten für Regierungsorganisationen im Königreich Saudi-Arabien, einschließlich Ministerien, Behörden, Einrichtungen, Unternehmen, Körperschaften und Organisationen des privaten Sektors, die kritische nationale Infrastrukturen (CNI) besitzen, betreiben oder beherbergen.

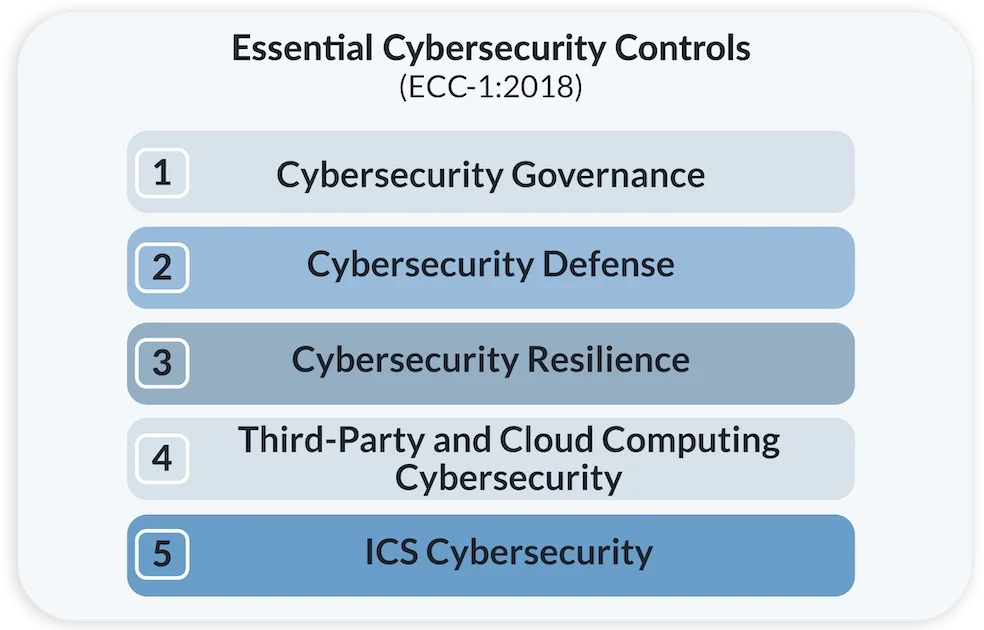

Die Essential Cybersecurity Controls (ECC) bestehen aus:

- 5 Hauptbereiche der Cybersicherheit

- 29 Teilbereiche der Cybersicherheit

- 114 Cybersecurity-Kontrollen

Für Unternehmen, die in Saudi-Arabien tätig sind, ist ECC ein zentrales Geschäftsmandat und entscheidend für die Aufrechterhaltung des Betriebs, den Schutz von Daten und die Abwehr von Bedrohungen. Versäumnis entsprechen Die Nichteinhaltung der Vorschriften kann zu behördlichen Sanktionen, Einschränkungen bei der Teilnahme an staatlichen Aufträgen, rechtlichen Schritten, Prüfungen und einem erhöhten Risiko von Cyberangriffen führen.

Mit fast zwei Jahrzehnten Erfahrung in der Arbeit in Saudi-Arabien und der Unterstützung sicherheitsorientierter Unternehmen bei der Einhaltung globaler Cybersicherheitsvorschriften bietet RSA die technischen Fähigkeiten, die Unternehmen benötigen, um die EWG-Durchführungsrichtlinien und die vom EEC geforderten Kontrollen durchzuführen, einschließlich:

- Eine Kennwortrichtlinie, in der die Art und Weise der Erstellung von Kennwörtern, die Anforderungen an die Komplexität, die sichere Speicherung, die sichere Übertragung, die regelmäßige Zufallsgenerierung, die sofortige Löschung von Kennwörtern, die kontinuierliche Überwachung und vieles mehr festgelegt werden.

- Sichere Anmeldeverfahren zur Kontrolle des Zugangs zu Systemen und Anwendungen und zum Nachweis der Identität des Benutzers.

- Normen, die technologiespezifische Anforderungen an die Zugangskontrolle enthalten.

Da die NCA den Schwerpunkt auf IAM legt, sollten Unternehmen den Lösungen den Vorzug geben, die eine Reihe von sicherheitsorientierten Zugriffskontroll- und Authentifizierungsfunktionen bieten, die mehrere NCA-Compliance-Mandate erfüllen.

Die RSA Unified Identity Platform bietet die automatisierte Identitätserkennung, Zugriffsverwaltung, Zugriffssteuerung, Authentifizierung und Lebenszyklusfunktionen, die Unternehmen benötigen, um Risiken zu vermeiden, Bedrohungen zu erkennen und die Einhaltung von Vorschriften zu gewährleisten:

- Multi-Faktor-Authentifizierung (MFA): Die NCA-Vorschriften verlangen den Einsatz einer starken MFA, um die Identität der Benutzer zu überprüfen, bevor der Zugriff auf sensible Systeme und Daten gewährt wird. RSA® ID Plus bieten eine Reihe von MFA-Optionen, darunter FIDO, Biometrie, QR-Code, Hardware-Authentifikatoren (wie das neue RSA iShield Key 2 Reihe, (powered by Swissbit), Mobile Push und mehr.

- AI Risikobasierte Zugriffsrichtlinien: Organisationen können nutzen RSA® Risiko AI um granulare, risikobasierte Zugriffsrichtlinien zu erstellen, die mit den NCA-Richtlinien übereinstimmen. Die Lösung nutzt maschinelles Lernen, Verhaltensanalysen und Geschäftskontext, um Benutzerrisikoprofile dynamisch zu bewerten und entsprechende Zugriffskontrollen in Echtzeit durchzusetzen.

- Identitätsmanagement und -verwaltung (IGA): RSA® Governance und Lebenszyklus bietet eine zentralisierte Plattform für das Onboarding, die Verwaltung und die Überwachung von Benutzeridentitäten in Ihrem Unternehmen. Die Lösung ermöglicht es Unternehmen, die Richtlinien der NCA für Identitätsmanagement und Zugriffskontrolle zu erfüllen.

- Federated Identity: SSO kann den Benutzerzugang über verschiedene Anwendungen hinweg vereinfachen und die passwortbasierte Authentifizierung abschaffen. RSA Meine Seite bietet Self-Service-Funktionen, Berechtigungsmanagement und Markenerlebnisse, die es Mitarbeitern ermöglichen, sich sicher anzumelden und nahtlos auf verschiedene Dienste zuzugreifen.

Nach fast zwei Jahrzehnten Arbeit in Saudi-Arabien ist RSA mit dem Land und seiner Kultur vertraut und weiß, wie die neuen Vorschriften der NCA die Cybersicherheitslage lokaler Organisationen verbessern können. RSA kann Ihrem Unternehmen dabei helfen, die Identitätssicherheit zu stärken, die Einhaltung der NCA-Vorschriften zu gewährleisten und die wertvollsten Vermögenswerte Ihres Unternehmens zu schützen, während gleichzeitig eine nahtlose Benutzererfahrung für Ihre Mitarbeiter und Kunden gewährleistet wird.

Unsere Lösungen können in der Cloud, in hybriden Umgebungen oder vor Ort eingesetzt werden und lassen sich an zusätzliche Umgebungen anpassen, wenn Unternehmen ihre Infrastruktur langfristig anpassen. Die RSA Ready-Programm unterstützt Integrationen mit mehr als tausend IT-Netzwerk-, Sicherheits- und Geschäftsanwendungslösungen.

Unser Expertenteam ist bereit, eng mit Ihnen zusammenzuarbeiten, um Ihre spezifischen Anforderungen zu bewerten und unsere Lösung so zu implementieren, dass Ihre Bemühungen um die Einhaltung der Vorschriften optimiert werden. Kontakt um mehr zu erfahren oder Starten Sie noch heute eine kostenlose 45-Tage-Testversion von ID Plus.