Chiave RSA iShield 2

Soluzioni e vantaggi

-

Autenticazione senza password resistente al phishing: RSA iShield Key 2 fornisce un'autenticazione forte e resistente al phishing, proteggendo i sistemi dagli attacchi basati sulle credenziali.

-

Conformità agli standard globali: L'iShield viene fornito attraverso una catena di fornitura sicura e soddisfa i più elevati standard di sicurezza, tra cui la certificazione FIPS 140-3 di livello 3 e la certificazione FIDO2, garantendo la conformità con l'Ordine Esecutivo degli Stati Uniti (EO) 14028, l'Ufficio di Gestione e Bilancio degli Stati Uniti (OMB) M-22-09, M-22-14, NIS2, DORA, PCI DSS e altri standard globali e best practice di sicurezza informatica.

-

Versatile e resistente: La soluzione supporta le smart card FIDO2, OATH HOTP, PKI e PIV, rendendola compatibile sia con i sistemi tradizionali che con quelli moderni.

-

Protezione dell'identità Zero Trust: Si integra con il sistema RSA® ID Plus piattaforma per far progredire l'architettura Zero Trust, fornendo una solida conformità alla sicurezza per impostazione predefinita.

-

Sicurezza a prova di futuro: RSA iShield Key 2 è aggiornabile sul campo e consente di applicare nuove funzionalità e correzioni di bug tramite aggiornamenti del firmware senza dover sostituire il dispositivo.

-

Design robusto: Il dispositivo è dotato di un involucro completamente modellato, robusto e impermeabile, che ne garantisce la durata in vari ambienti.

-

Utilizzo flessibile: Disponibile sia tramite USB che tramite NFC contactless, offre molteplici metodi di accesso sicuro. RSA iShield Key 2 integra l'accesso digitale e fisico con il supporto di MIFARE.

-

Perfetto per un uso robusto: L'RSA iShield Key 2 è ideale per le camere bianche o per gli ambienti di produzione con intercettazione dell'aria e può essere utilizzato in aree in cui non è consentito l'uso di smartphone e altri dispositivi elettronici. Il dispositivo può essere utilizzato da utenti che indossano guanti in lattice.

Chiave RSA iShield 2

Specifiche tecniche

MIFARE DESFire EV3, FIDO2/CTAP2.1, WebAuthn, Universal 2nd Factor (U2F) CTAP1, HOTP (Event), Smartcard (compatibile PIV), compatibile OpenSC

51,5 mm x 18,5 mm x 6 mm

Dispositivo HID FIDO2, Smartcard CCID, USB-A o USB-C, con interfaccia NFC e LED multicolore

FIDO Universal 2nd Factor (U2F/CTAP1), FIDO2 Livello 1

Esteso: da -25°C a 70°C

Sistemi operativi: Windows 10/11, macOS, iOS, iPadOS, Linux, Chrome OS, Android

Browser: Firefox, MS Edge, Chrome, Apple Safari

Contiene fino a 300 passepartout FIDO e 24 certificati di smart card

MIFARE DESFire EV3, FIDO2/CTAP2.1, WebAuthn, Universal 2nd Factor (U2F) CTAP1, HOTP (Event), Smartcard (compatibile PIV), compatibile OpenSC

51,5 mm x 18,5 mm x 6 mm

Dispositivo HID FIDO2, Smartcard CCID, USB-A o USB-C, con interfaccia NFC e LED multicolore

FIDO Universal 2nd Factor (U2F/CTAP1), FIDO2 Livello 1

Esteso: da -25°C a 70°C

Sistemi operativi: Windows 10/11, macOS, iOS, iPadOS, Linux, Chrome OS, Android

Browser: Firefox, MS Edge, Chrome, Apple Safari

Contiene fino a 300 passepartout FIDO e 24 certificati di smart card

RSA iShield Key 2 rispetto ad altri autenticatori hardware

(solo FIPS 140-2)

(solo FIPS 140-2)

200-300 passepartout

24 certificati di smart card

25 passepartout

24 certificati di smart card

80KB di memoria

Da -25C a +70C

Da 0C a +40C

Da 0C a +60C

(solo FIPS 140-2)

(solo FIPS 140-2)

200-300 passepartout

24 certificati di smart card

25 passepartout

24 certificati di smart card

80KB di memoria

Da -25C a +70C

Da 0C a +40C

Da 0C a +60C

Per saperne di più su RSA iShield Key 2

Superare la resistenza al phishing

Il rapporto Beyond Phishing Resistance: The RSA iShield Key 2 illustra in dettaglio come la soluzione di autenticazione hardware può aiutare le organizzazioni a implementare l'assenza di password in tutta l'organizzazione, a evolvere la loro posizione di sicurezza Zero Trust e a soddisfare le normative globali. Scaricate subito il report per saperne di più:

- In che modo RSA iShield accelera l'utilizzo senza password, tenendo conto dei casi d'uso impegnativi e ad alto rischio che gli autenticatori tipici non sono in grado di coprire

- Le normative globali anti-phishing e sull'autenticazione a più fattori (MFA) che RSA iShield soddisfa

- In che modo RSA iShield può aiutare le organizzazioni a raggiungere la maturità Zero Trust "ottimale", come definito dal modello di maturità Zero Trust della Cybersecurity and Infrastructure Security Agency (CISA).

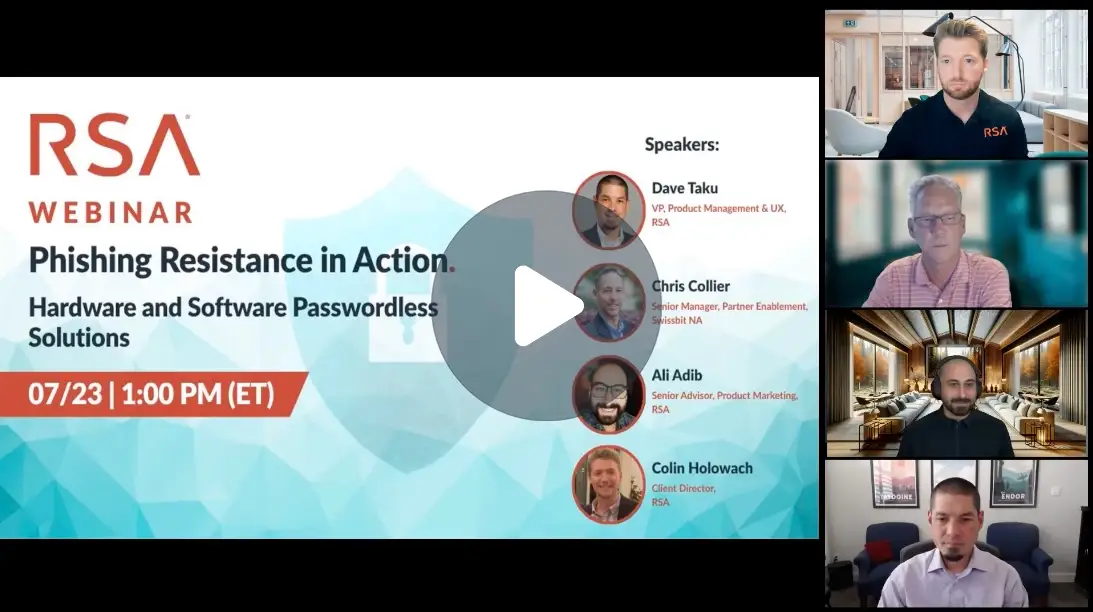

Guarda on-demand: Resistenza al phishing in azione - Soluzioni hardware e software senza password

Guarda il webinar on-demand con il VP of Product Management and UX di RSA Dave Taku, il Client Director di RSA Colin Holowach, il Product Marketer di RSA Ali Adib e il Partner Enablement Manager di Swissbit Chris Collier su come le organizzazioni possono implementare un'autenticazione senza password resistente al phishing per ogni utente e sui casi d'uso e i gruppi di utenti unici a cui RSA iShield Key 2 risponde.

Cosa imparerete:

- Come la rimozione completa delle password neutralizza le minacce di phishing

- In che modo l'accesso sicuro, senza attriti e sempre attivo, migliora la produttività e la sicurezza contemporaneamente

- Come fornire una copertura completa senza password per gli scenari critici e gli utenti privilegiati

Utenti e settori di RSA iShield Key 2

Superare la resistenza al phishing

Il personale che lavora in settori altamente regolamentati, tra cui servizi finanziari, sanitari e farmaceutici, agenzie governative, appaltatori della difesa e altri settori di infrastrutture critiche, dovrebbe saperne di più su come RSA iShield li aiuta a soddisfare le normative globali, accelerando al contempo l'autenticazione senza password.

I dipendenti con le seguenti mansioni dovrebbero considerare di scaricarlo per ulteriori informazioni:

- Responsabili della sicurezza informatica (CISO)

- Direttore della sicurezza informatica

- Responsabile della gestione dell'identità e dell'accesso (IAM)

- Architetto della sicurezza aziendale

- Direttore IT / Responsabile dell'infrastruttura

- Architetto dell'identità

- Ingegnere di sistemi

- Chief Risk Officer

- Vicepresidente di governance, rischio e conformità

- Responsabile dell'audit IT

Cosa dicono i nostri clienti

"Software di autenticazione obbligatorio per tutte le aziende"

"Il modo più efficiente per un accesso sicuro alla VPN".

"Ottimo strumento di sicurezza per mantenere i dati al sicuro".