In tutto il mondo, i Paesi stanno adottando misure per migliorare la sicurezza informatica e adattarsi alle minacce emergenti. Il Stati Uniti, Unione Europea, Australia, il Regno Unito, e altri Paesi hanno recentemente apportato modifiche significative alle loro normative.

Come parte di Visione saudita 2030, L'Arabia Saudita sta adottando misure simili, pubblicando la legge sulla protezione dei dati personali nel 2023, i controlli sulla cybersecurity dei dati, i controlli sulla cybersecurity della tecnologia operativa e un nuovo kit di strumenti "per guidare l'implementazione dei controlli essenziali sulla cybersecurity", secondo quanto riportato nel documento. Lettura oscura.

Questi impegni hanno aiutato il Regno a raggiungere la più alta posizione globale nella classifica del Annuario IMD sulla competitività mondiale 2024, che valuta le prestazioni dei Paesi nel porre "le basi per la creazione di valore sostenibile".

La National Cybersecurity Authority (NCA) dell'Arabia Saudita sta continuando a costruire su questi progressi, sviluppando nuove politiche per proteggere le infrastrutture informatiche critiche del Regno, migliorare le capacità di cybersecurity della nazione e promuovere un ambiente digitale sicuro per il governo.

L'ANC Controlli essenziali per la sicurezza informatica (ECC) si applicano alle organizzazioni governative del Regno dell'Arabia Saudita, compresi i ministeri, le autorità, gli stabilimenti, le società, gli enti e le organizzazioni del settore privato che possiedono, gestiscono o ospitano infrastrutture nazionali critiche (CNI).

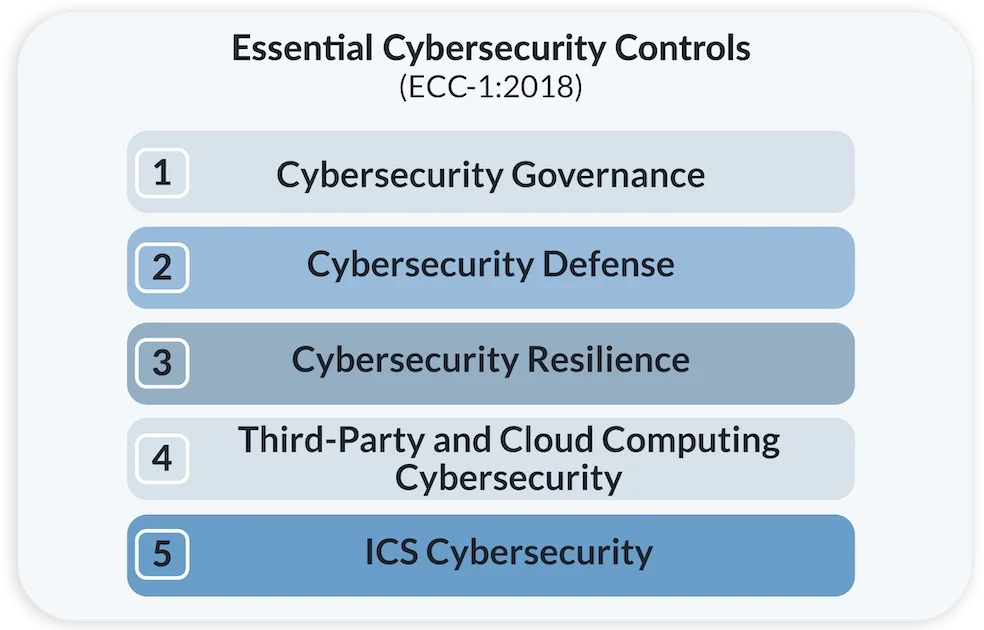

I Controlli Essenziali di Cybersecurity (ECC) consistono in:

- 5 domini principali della sicurezza informatica

- 29 Sottodomini di sicurezza informatica

- 114 Controlli di sicurezza informatica

Per le aziende che operano in Arabia Saudita, l'ECC è un mandato aziendale fondamentale e critico per mantenere le operazioni, proteggere i dati e difendersi dalle minacce. L'incapacità di rispettare con la normativa può comportare sanzioni normative, restrizioni alla partecipazione a contratti governativi, azioni legali, audit e un aumento del rischio di attacchi informatici.

Con quasi due decenni di esperienza di lavoro in Arabia Saudita e di assistenza alle organizzazioni orientate alla sicurezza per soddisfare le normative globali sulla cybersecurity, RSA fornisce le capacità tecniche di cui le organizzazioni hanno bisogno per soddisfare i requisiti di sicurezza. Linee guida di attuazione CEE e di implementare i controlli richiesti dalla CEE, tra cui:

- Una politica sulle password per definire le modalità di creazione delle password, i requisiti di complessità, l'archiviazione sicura, la trasmissione sicura, la randomizzazione periodica, la deprovisioning immediata, il monitoraggio continuo e altro ancora.

- Procedure di accesso sicure per controllare l'accesso ai sistemi e alle applicazioni e dimostrare l'identità dell'utente.

- Standard che includono requisiti di controllo dell'accesso specifici per la tecnologia.

Data l'enfasi posta dall'NCA sull'IAM, le organizzazioni dovrebbero dare la priorità alle soluzioni che offrono una serie di funzionalità di controllo degli accessi e di autenticazione orientate alla sicurezza e che rispondono a più mandati di conformità NCA.

RSA Unified Identity Platform fornisce le funzionalità automatizzate di identity intelligence, gestione degli accessi, governance degli accessi, autenticazione e ciclo di vita di cui le organizzazioni hanno bisogno per prevenire i rischi, rilevare le minacce e garantire la conformità:

- Autenticazione a più fattori (MFA): Le normative NCA richiedono l'uso di una forte MFA per verificare le identità degli utenti prima di concedere l'accesso a sistemi e dati sensibili. RSA® ID Plus offrono una serie di opzioni MFA, tra cui FIDO, la biometria, il codice QR, gli autenticatori hardware (come il nuovo Serie RSA iShield Key 2, alimentato da Swissbit), push mobile e altro ancora.

- Politiche di accesso basate sui rischi dell'intelligenza artificiale: Le organizzazioni possono utilizzare RSA® Risk AI per stabilire criteri di accesso granulari e basati sul rischio, in linea con le linee guida NCA. La soluzione utilizza l'apprendimento automatico, l'analisi comportamentale e il contesto aziendale per valutare dinamicamente i profili di rischio degli utenti e applicare i controlli di accesso appropriati in tempo reale.

- Governance e amministrazione dell'identità (IGA): Governance e ciclo di vita RSA fornisce una piattaforma centralizzata per l'inserimento, la gestione e il monitoraggio delle identità degli utenti in tutta l'organizzazione. La soluzione consente alle organizzazioni di soddisfare le direttive dell'NCA sulla governance delle identità e sul controllo degli accessi.

- Identità federata: L'SSO può semplificare l'accesso degli utenti alle varie applicazioni ed eliminare l'autenticazione basata su password. La mia pagina RSA fornisce funzionalità self-service, gestione delle credenziali ed esperienze personalizzate che consentono ai dipendenti di effettuare il log-in in modo sicuro e di accedere senza problemi a più servizi.

Dopo quasi due decenni di lavoro in Arabia Saudita, RSA ha acquisito familiarità con il Paese, la sua cultura e il modo in cui le nuove normative dell'NCA possono migliorare la posizione delle organizzazioni locali in materia di cybersecurity. RSA può aiutare la vostra organizzazione a rafforzare la postura di sicurezza delle identità, a garantire la conformità alle normative NCA e a salvaguardare le risorse più preziose della vostra organizzazione, il tutto offrendo un'esperienza utente senza soluzione di continuità per i vostri dipendenti e clienti.

Le nostre soluzioni possono funzionare nel cloud, in ambienti ibridi o on-premise, e possono adattarsi ad altri ambienti man mano che le organizzazioni adattano la loro infrastruttura nel lungo periodo. Il Programma RSA Ready supporta integrazioni con più di mille soluzioni di rete, sicurezza e applicazioni aziendali.

Il nostro team di esperti è pronto a lavorare a stretto contatto con voi per valutare le vostre esigenze specifiche e implementare la nostra soluzione in modo da ottimizzare i vostri sforzi di conformità. Contattateci per saperne di più o iniziate oggi stesso una prova gratuita di ID Plus per 45 giorni.