No cambie accesibilidad por seguridad, ni viceversa.

¿Cómo asegurar el acceso a los recursos sensibles y, al mismo tiempo, facilitar razonablemente el acceso a los usuarios que lo necesitan?

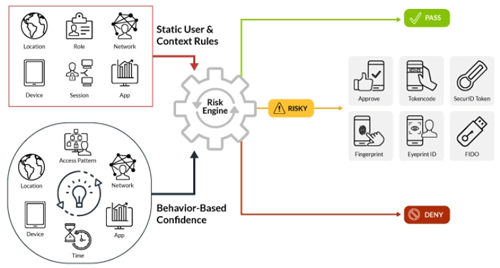

La autenticación basada en el riesgo responde a la pregunta facilitando o dificultando el acceso, en función del riesgo que plantee un intento de acceso.

Evaluación basada en el contexto

La autenticación basada en riesgos de RSA utiliza técnicas y tecnologías, como la recopilación de datos, la coincidencia de dispositivos, la detección de anomalías y el análisis del comportamiento, para determinar el contexto de un intento de acceso. Analiza quién solicita el acceso, dónde se encuentra y qué dispositivo utiliza. Basándose en el contexto, evalúa el riesgo de acceso.

Aprendizaje automático

Además de evaluar el riesgo que plantean las solicitudes de acceso, la autenticación basada en riesgos de RSA aprende de sus evaluaciones y aplica ese conocimiento a futuras solicitudes. Por ejemplo, el mismo usuario que solicita acceso al mismo recurso desde el mismo dispositivo todos los días no será cuestionado. Pero si el mismo usuario solicita acceso desde un nuevo dispositivo, será cuestionado.

Opciones de autenticación

Cuando el nivel de riesgo de acceso justifica otro factor de autenticación, la autenticación multifactor (MFA) de RSA proporciona una gama de opciones para una autenticación fuerte. Esto impide que un intento ilegítimo obtenga acceso sin imponer una carga innecesariamente alta a los usuarios legítimos.