Não troque acessibilidade por segurança, ou vice-versa

Como proteger o acesso a recursos confidenciais e, ao mesmo tempo, tornar o acesso razoavelmente fácil para os usuários que precisam dele?

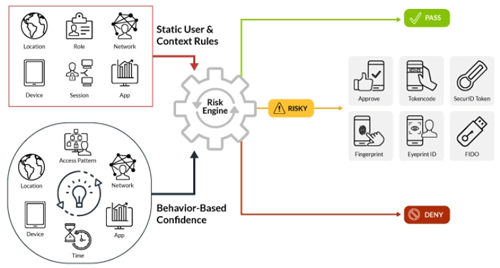

A autenticação baseada em risco responde à pergunta tornando o acesso mais fácil ou mais difícil, dependendo do risco que uma tentativa de acesso representa.

Avaliação baseada no contexto

A autenticação baseada em risco da RSA utiliza técnicas e tecnologias - incluindo coleta de dados, correspondência de dispositivos, detecção de anomalias e análise comportamental - para determinar o contexto de uma tentativa de acesso. Ela analisa quem está solicitando acesso, onde está localizado e qual dispositivo está usando. Com base no contexto, ele avalia o risco de acesso.

Aprendizado de máquina

Além de avaliar o risco que as solicitações de acesso representam, a autenticação baseada em risco da RSA aprende com suas avaliações e aplica esse conhecimento a solicitações futuras. Por exemplo, o mesmo usuário que solicita acesso ao mesmo recurso no mesmo dispositivo todos os dias não será questionado. Mas se o mesmo usuário solicitar acesso em um novo dispositivo, ele será questionado.

Opções de autenticação

Quando o nível de risco de acesso justifica outro fator de autenticação, a autenticação multifatorial (MFA) da RSA oferece uma variedade de opções para autenticação forte. Isso impede que uma tentativa ilegítima obtenha acesso sem sobrecarregar desnecessariamente os usuários legítimos.