Partout dans le monde, les pays prennent des mesures pour améliorer leur position en matière de cybersécurité et s'adapter aux nouvelles menaces. Les États-Unis, Union européenne, Australie, le Royaume-Uni, L'Union européenne et d'autres pays ont récemment apporté des modifications importantes à leur réglementation.

Dans le cadre de Vision 2030 de l'Arabie saoudite, Dans le cadre d'un programme gouvernemental visant à diversifier l'économie du Royaume, l'Arabie saoudite prend des mesures similaires, publiant la loi sur la protection des données personnelles en 2023, des contrôles de cybersécurité des données, des contrôles de cybersécurité de la technologie opérationnelle et une nouvelle boîte à outils "pour guider la mise en œuvre des contrôles de cybersécurité essentiels", selon le rapport de la Commission européenne. Lecture sombre.

Ces engagements ont permis au Royaume d'obtenir le meilleur classement mondial dans le domaine de l'environnement. Annuaire mondial de la compétitivité de l'IMD 2024, qui évalue les performances des pays en matière de mise en place des "fondements d'une création de valeur durable".

L'Autorité nationale de cybersécurité d'Arabie saoudite (NCA) continue de s'appuyer sur ces progrès en élaborant de nouvelles politiques visant à protéger l'infrastructure d'information critique du Royaume, à renforcer les capacités nationales en matière de cybersécurité et à promouvoir un environnement numérique sécurisé pour le gouvernement.

L'ANC Contrôles essentiels de cybersécurité (ECC) s'appliquent aux organisations gouvernementales du Royaume d'Arabie saoudite, y compris les ministères, les autorités, les établissements, les entreprises, les entités et les organisations du secteur privé qui possèdent, exploitent ou hébergent des infrastructures nationales critiques (CNI).

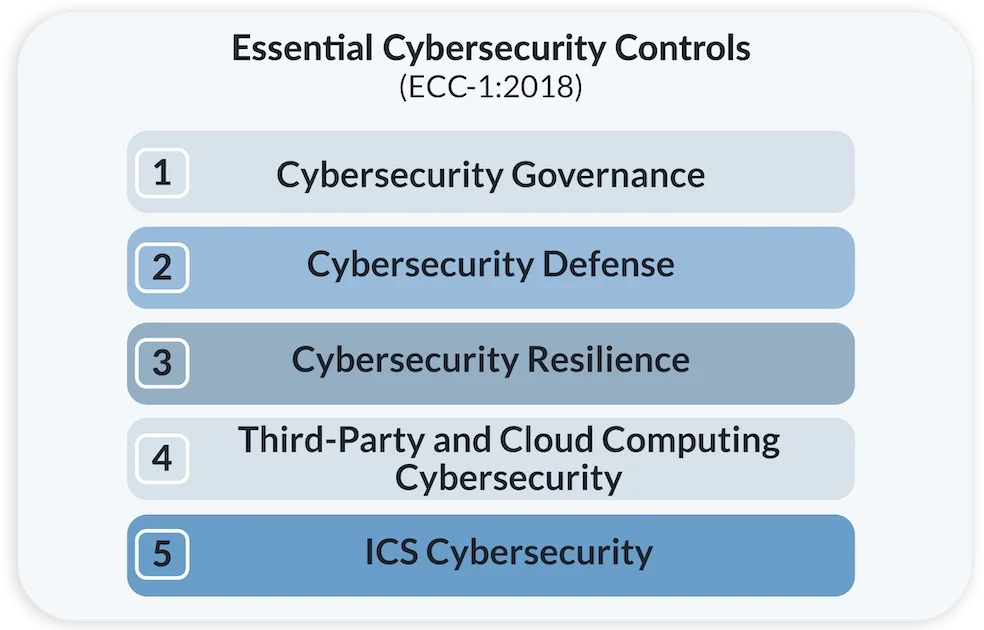

Les contrôles essentiels de cybersécurité (ECC) sont les suivants :

- 5 Domaines principaux de la cybersécurité

- 29 Sous-domaines de la cybersécurité

- 114 Contrôles de cybersécurité

Pour les entreprises opérant en Arabie saoudite, l'ECC est une mission fondamentale et essentielle pour maintenir les opérations, protéger les données et se défendre contre les menaces. En l'absence de se conformer Le non-respect de la réglementation peut entraîner des sanctions réglementaires, des restrictions à la participation aux marchés publics, des poursuites judiciaires, des audits et un risque accru de cyberattaques.

Avec près de deux décennies d'expérience en Arabie saoudite et en aidant les organisations à la pointe de la sécurité à respecter les réglementations mondiales en matière de cybersécurité, RSA fournit les capacités techniques dont les organisations ont besoin pour répondre aux exigences de l'UE en matière de cybersécurité. CEE Lignes directrices pour la mise en œuvre et mettre en place les contrôles exigés par la CEE, notamment

- Une politique de mots de passe pour définir la façon dont les mots de passe sont créés, les exigences de complexité, le stockage sécurisé, la transmission sécurisée, la randomisation périodique, le déprovisionnement rapide, le contrôle continu, et plus encore.

- Procédures de connexion sécurisées pour contrôler l'accès aux systèmes et aux applications et prouver l'identité de l'utilisateur.

- Des normes qui incluent des exigences de contrôle d'accès spécifiques à la technologie.

Étant donné l'importance accordée par la NCA à l'IAM, les organisations devraient donner la priorité aux solutions qui offrent une gamme de fonctions de contrôle d'accès et d'authentification axées sur la sécurité et qui répondent aux multiples mandats de conformité de la NCA.

RSA Unified Identity Platform fournit les fonctionnalités automatisées d'intelligence des identités, de gestion des accès, de gouvernance des accès, d'authentification et de cycle de vie dont les entreprises ont besoin pour prévenir les risques, détecter les menaces et garantir la conformité :

- Authentification multifactorielle (MFA) : Les réglementations de l'ANC exigent l'utilisation d'un système d'authentification forte pour vérifier l'identité des utilisateurs avant de leur accorder l'accès à des systèmes et des données sensibles. RSA® ID Plus offrent un éventail d'options d'AMF, notamment FIDO, la biométrie, le code QR, les authentificateurs matériels (comme le nouveau système Série RSA iShield Key 2, (powered by Swissbit), le push mobile, et plus encore.

- Politiques d'accès basées sur les risques de l'IA: Les organisations peuvent utiliser RSA® Risk AI pour établir des politiques d'accès granulaires et basées sur le risque qui s'alignent sur les directives de l'ANC. La solution utilise l'apprentissage automatique, l'analyse comportementale et le contexte commercial pour évaluer dynamiquement les profils de risque des utilisateurs et appliquer les contrôles d'accès appropriés en temps réel.

- Gouvernance et administration des identités (IGA): RSA® Gouvernance et cycle de vie offre une plateforme centralisée pour l'intégration, la gestion et le contrôle des identités des utilisateurs dans l'ensemble de l'organisation. Cette solution permet aux organisations de répondre aux directives de la NCA en matière de gouvernance des identités et de contrôle d'accès.

- Identité fédérée: Le SSO peut simplifier l'accès des utilisateurs à diverses applications et supprimer l'authentification par mot de passe. RSA Ma page offre des fonctionnalités en libre-service, la gestion des justificatifs d'identité et des expériences de marque qui permettent aux employés de se connecter en toute sécurité et d'accéder de manière transparente à de multiples services.

Après près de deux décennies de travail en Arabie Saoudite, RSA s'est familiarisé avec le pays, sa culture et la façon dont les nouvelles réglementations de la NCA peuvent améliorer la position des organisations locales en matière de cybersécurité. RSA peut aider votre organisation à renforcer sa position en matière de sécurité des identités, à assurer la conformité avec les réglementations de la NCA et à protéger les actifs les plus précieux de votre organisation, tout en offrant une expérience utilisateur transparente à vos employés et à vos clients.

Nos solutions peuvent fonctionner dans le nuage, dans des environnements hybrides ou sur site, et peuvent s'adapter à des environnements supplémentaires au fur et à mesure que les entreprises adaptent leur infrastructure sur le long terme. Les Programme RSA Ready prend en charge les intégrations avec plus d'un millier de solutions de réseaux informatiques, de sécurité et d'applications d'entreprise.

Notre équipe d'experts est prête à travailler en étroite collaboration avec vous pour évaluer vos besoins spécifiques et mettre en œuvre notre solution de manière à optimiser vos efforts de conformité. Contactez nous pour en savoir plus ou Testez gratuitement ID Plus pendant 45 jours dès aujourd'hui.