Clave RSA iShield 2

Soluciones y ventajas

-

Autenticación sin contraseña a prueba de suplantación de identidad: RSA iShield Key 2 proporciona una autenticación fuerte y resistente al phishing, protegiendo los sistemas de ataques basados en credenciales.

-

Cumplimiento de las normas mundiales: El iShield se suministra a través de una cadena de suministro segura y cumple las normas de seguridad más exigentes, incluidas la certificación FIPS 140-3 de nivel 3 y la certificación FIDO2, lo que garantiza el cumplimiento de la Orden Ejecutiva 14028 de EE.UU., las normas M-22-09, M-22-14 de la Oficina de Gestión y Presupuesto de EE.UU. (OMB), NIS2, DORA, PCI DSS y otras normas y mejores prácticas mundiales de ciberseguridad.

-

Versátil y resistente: La solución admite tarjetas inteligentes FIDO2, OATH HOTP, PKI y PIV, por lo que es compatible tanto con sistemas antiguos como modernos.

-

Protección de identidad de confianza cero: Se integra con el RSA® ID Plus plataforma para avanzar en la arquitectura de confianza cero, proporcionando un sólido cumplimiento de la seguridad por defecto.

-

Seguridad preparada para el futuro: El RSA iShield Key 2 se puede actualizar sobre el terreno, lo que permite actualizar el firmware para aplicar nuevas funciones y correcciones de errores sin sustituir el dispositivo.

-

Diseño robusto: El dispositivo cuenta con una carcasa totalmente moldeada, robusta e impermeable, que garantiza su durabilidad en diversos entornos

-

Uso flexible: Disponible tanto por USB como por NFC sin contacto, proporciona múltiples métodos de acceso seguro. RSA iShield Key 2 Integra tanto el acceso digital como el físico, con compatibilidad con MIFARE.

-

Perfecto para un uso robusto: El RSA iShield Key 2 es ideal para salas limpias o entornos de producción y con cierre hermético, y puede utilizarse en zonas en las que no están permitidos los smartphones ni otros dispositivos electrónicos. El dispositivo puede utilizarse con usuarios que lleven guantes de látex

Clave RSA iShield 2

Especificaciones

MIFARE DESFire EV3, FIDO2/CTAP2.1, WebAuthn, Universal 2nd Factor (U2F) CTAP1, HOTP (Event), Smartcard (compatible con PIV), compatible con OpenSC

51,5 mm x 18,5 mm x 6 mm

Dispositivo HID FIDO2, tarjeta inteligente CCID, USB-A o USB-C, con interfaz NFC y LED multicolor.

FIDO Universal 2nd Factor (U2F/CTAP1), FIDO2 Nivel 1

Extendido: -25°C a 70°C

Sistemas operativos: Windows 10/11, macOS, iOS, iPadOS, Linux, Chrome OS, Android

Navegadores: Firefox, MS Edge, Chrome, Apple Safari

Capacidad para 300 claves FIDO y 24 certificados de tarjetas inteligentes

MIFARE DESFire EV3, FIDO2/CTAP2.1, WebAuthn, Universal 2nd Factor (U2F) CTAP1, HOTP (Event), Smartcard (compatible con PIV), compatible con OpenSC

51,5 mm x 18,5 mm x 6 mm

Dispositivo HID FIDO2, tarjeta inteligente CCID, USB-A o USB-C, con interfaz NFC y LED multicolor.

FIDO Universal 2nd Factor (U2F/CTAP1), FIDO2 Nivel 1

Extendido: -25°C a 70°C

Sistemas operativos: Windows 10/11, macOS, iOS, iPadOS, Linux, Chrome OS, Android

Navegadores: Firefox, MS Edge, Chrome, Apple Safari

Capacidad para 300 claves FIDO y 24 certificados de tarjetas inteligentes

RSA iShield Key 2 frente a otros autenticadores de hardware

(sólo FIPS 140-2)

(sólo FIPS 140-2)

200-300 llaves de paso

24 certificados de tarjetas inteligentes

25 llaves de paso

24 certificados de tarjetas inteligentes

Memoria de 80 KB

-25C a +70C

0C a +40C

0C a +60C

(sólo FIPS 140-2)

(sólo FIPS 140-2)

200-300 llaves de paso

24 certificados de tarjetas inteligentes

25 llaves de paso

24 certificados de tarjetas inteligentes

Memoria de 80 KB

-25C a +70C

0C a +40C

0C a +60C

Más información sobre RSA iShield Key 2

Ir más allá de la resistencia al phishing

El informe Beyond Phishing Resistance: El informe RSA iShield Key 2 detalla cómo la solución de autenticación por hardware puede ayudar a las organizaciones a desplegar la ausencia de contraseñas en toda su organización, evolucionar su postura de seguridad de Confianza Cero y cumplir las normativas globales. Descargue el informe ahora para obtener más información:

- Cómo RSA iShield acelera el uso sin contraseña al tener en cuenta los casos de uso difíciles y de alto riesgo que los autenticadores típicos no pueden cubrir.

- Las normativas globales antiphishing y de autenticación multifactor (MFA) que cumple RSA iShield

- Cómo RSA iShield puede ayudar a las organizaciones a alcanzar una madurez de confianza cero "óptima" según la definición del modelo de madurez de confianza cero de la Agencia de Ciberseguridad y Seguridad de Infraestructuras (CISA).

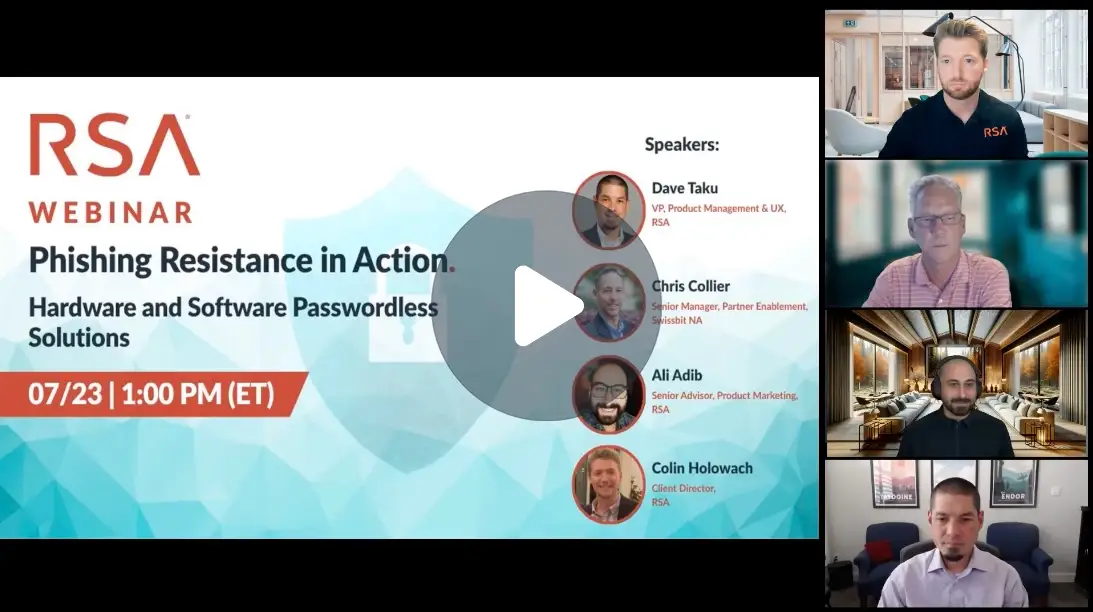

Ver a la carta: Resistencia al phishing en acción - Soluciones de hardware y software sin contraseña

Vea el seminario web a petición con Dave Taku, vicepresidente de gestión de productos y UX de RSA, Colin Holowach, director de clientes de RSA, Ali Adib, responsable de marketing de productos de RSA, y Chris Collier, director de habilitación de socios de Swissbit, sobre cómo las organizaciones pueden implementar la autenticación sin contraseña resistente al phishing para todos los usuarios, y los casos de uso y grupos de usuarios únicos a los que se dirige RSA iShield Key 2.

Lo que aprenderás:

- Cómo la eliminación completa de contraseñas neutraliza las amenazas de phishing

- Cómo el acceso seguro permanente y sin fricciones mejora la productividad y la seguridad al mismo tiempo

- Cómo proporcionar una cobertura completa sin contraseñas para escenarios críticos y usuarios con privilegios

Usuarios y sectores de RSA iShield Key 2

Ir más allá de la resistencia al phishing

El personal que trabaja en sectores altamente regulados -incluidos los servicios financieros, sanitarios y farmacéuticos, las agencias gubernamentales, los contratistas de defensa y otros sectores de infraestructuras críticas- debería obtener más información sobre cómo RSA iShield les ayuda a cumplir las normativas globales al tiempo que acelera la autenticación sin contraseña.

Los empleados con los siguientes puestos de trabajo deberían considerar la posibilidad de descargarlo para obtener más información:

- Directores de Seguridad de la Información (CISO)

- Director de Seguridad de la Información

- Responsable de Gestión de Identidades y Accesos (IAM)

- Arquitecto de seguridad empresarial

- Director de TI / Jefe de Infraestructura

- Arquitecto de identidades

- Ingeniero de sistemas

- Director de Riesgos

- VP de Gobernanza, Riesgo y Cumplimiento

- Jefe de Auditoría Informática

La opinión de nuestros clientes

"Software de autenticación obligatorio para todas las empresas"

"La forma más eficaz de iniciar sesión en una VPN de forma segura".

"Gran herramienta de seguridad para mantener los datos a salvo"