Em 2017, uma empresa de chá gelado sediada em Nova York disse que estava "migrando para o blockchain", e suas ações deram um salto de 200%.

Falo isso porque, seis anos depois, IA é como agitado hoje como o blockchain era na época. Os departamentos de marketing cooptaram o termo a tal ponto que o significado de "IA" - e, mais importante, como ela pode realmente criar uma segurança cibernética mais forte - pode se perder no meio do barulho.

Isso ficou claro para mim no KuppingerCole Conferência Europeia de Identidade e Nuvem 2023, onde apresentei o potencial da IA para evitar o sequestro de contas. A IA é mais do que apenas um exagero, mas seu valor real na criação de uma segurança cibernética mais forte e na aproximação das organizações da confiança zero pode ser abafado por todo o burburinho.

Portanto, vamos definir nossos termos e entrar em detalhes. Vamos analisar algumas das maneiras pelas quais a segurança cibernética pode realmente usar a IA para processar dados de autenticação, direitos e uso. E vamos definir o tipo de IA que pode funcionar melhor para melhorar a postura de segurança cibernética de uma organização.

A segurança cibernética tende a ser subdividida em competências essenciais: autenticação multifatorial (MFA) para proteger o acesso, governança e administração de identidade (IGA) para aplicar o privilégio mínimo, gerenciamento de incidentes e eventos de segurança (SIEM) para monitorar o uso, etc., etc.

Cada uma dessas competências é altamente especializada, implementa suas próprias ferramentas e protege contra diferentes riscos. O que todas elas têm em comum é o fato de produzirem montanhas de dados.

Veja o caso da identidade, que está agregando mais usuários, dispositivos, direitos e ambientes do que nunca. Em um 2021 Na pesquisa, mais de 80% dos entrevistados disseram que o número de identidades que gerenciavam havia mais do que dobrado, e 25% relataram um aumento de 10 vezes.

A identidade está se tornando rapidamente um problema de dados: há mais informações do que os humanos conseguem lidar. E é por isso que a IA pode ser um recurso tão importante: a IA pode entender rapidamente grandes quantidades de dados se você formular a pergunta corretamente e souber o que deve perguntar à IA.

Aqui estão as três perguntas que os profissionais de segurança cibernética podem usar para evitar riscos e detectar ameaças:

#1. Autenticação: use IA para entender quem está tentando entrar

A IA pode processar dados de autenticação para avaliar quem está tentando se autenticar no seu sistema. Ela faz isso analisando o contexto de cada usuário, incluindo o dispositivo que ele está usando, a hora em que está tentando acessá-lo, o local de onde está acessando e muito mais.

A próxima etapa é usar essas informações atuais e compará-las com o comportamento anterior desse usuário específico: se eu me autenticar no mesmo laptop, no mesmo horário e com o mesmo endereço IP nesta semana e na semana passada, meu contexto provavelmente parecerá muito bom.

Como alternativa, se alguém que diz ser eu estiver tentando fazer login em um novo dispositivo às 3h da manhã e em um novo endereço IP, a IA deverá automatizar a autenticação por etapas para contestar esse comportamento suspeito.

É importante ressaltar que essas decisões sobre o que constitui um "bom contexto" e um "contexto ruim" não são estáticas: em vez disso, a IA deve reavaliar constantemente suas decisões para refletir o comportamento geral dos usuários e das organizações e adaptar-se ao que for "normal". O comportamento do usuário sempre muda e a IA sempre precisa levar isso em consideração.

Os conjuntos de regras estáticas não são suficientemente refinados para levar em conta o contexto individual e não têm a profundidade de dados de referência necessária para automatizar ações com confiança.

Ou, em outras palavras: os conjuntos de regras estáticas não poderão saber se é normal que eu - especificamente eu - tente fazer login para o 8th dentro de 60 minutos da Alemanha às 23:00. Talvez esse seja um comportamento normal para mim, ou talvez seja suspeito. De qualquer forma, os conjuntos de regras estáticos não serão capazes de dizer.

Por quase 20 anos, Na RSA, a empresa tem usado algoritmos de aprendizado de máquina e análise comportamental para ajudar os clientes a definir o que é um contexto "bom" e "ruim" e automatizar as respostas aos comportamentos dos usuários. IA de risco da RSA processa a grande quantidade de dados gerados pelos usuários para complementar as técnicas tradicionais de autenticação e acesso e ajudar as empresas a tomar decisões de acesso mais inteligentes, rápidas e seguras em escala.

#2 Conta e direito: use IA para saber o que alguém pode acessar

A IA processa os dados de autenticação para descobrir que está tentando obter acesso. Ele analisa os dados da conta e da autorização para responder a uma pergunta diferente: o que poderia alguém acessar?

Os bots respondem a isso examinando as contas e os direitos de vários aplicativos. Isso ajuda as organizações a adotarem o privilégio mínimo (um importante componente básico da confiança zero). Isso também pode ajudar as organizações a identificar quaisquer violações de segregação de funções.

Para os seres humanos, o processamento de informações sobre contas e direitos seria quase impossível: os registros de direitos podem chegar rapidamente à casa dos milhões. A revisão manual desses dados está fadada ao fracasso - um revisor humano provavelmente clicaria em "Aprovar tudo" e pronto.

No entanto, embora a realização de uma revisão completa dos direitos seja um trabalho de alto esforço, ela também é de alto valor, principalmente no desenvolvimento de uma postura mais forte de segurança cibernética. Como os seres humanos são muito rápidos em apertar o botão "Aprovar tudo", estamos criando contas que têm muito mais direitos do que precisam: apenas 2% de direitos são usados.

Esse risco de direito aumenta à medida que as organizações integram mais ambientes de nuvem: Gartner prevê que o "gerenciamento inadequado de identidades, acesso e privilégios causará 75% de falhas de segurança na nuvem" este ano, e que metade das empresas exporá por engano alguns de seus recursos diretamente ao público.

As organizações podem encontrar insights valiosos - como usuários atípicos - pesquisando em seus dados de direitos. Os usuários atípicos parecem muito semelhantes a outros conjuntos de usuários, mas têm algumas combinações de direitos que os tornam diferentes. Essas diferenças podem não ser tão óbvias quanto uma violação de segregação de funções, mas ainda assim podem ser significativas o suficiente para que a IA as reconheça. Uma análise de acesso se concentraria nesses usuários atípicos - e não nos outros 99% de usuários cujos direitos são considerados de menor risco ou que tiveram os mesmos direitos aprovados anteriormente.

Encontrar essas pequenas agulhas em todos esses imensos palheiros é fácil para a IA e praticamente impossível para os humanos.

#3. Uso do aplicativo: Use a IA para saber o que alguém está realmente fazendo

A IA analisa os dados de autenticação para determinar que está tentando obter acesso. Ele analisa os dados de direitos para entender o que alguém poderia acesso.

Quando se trata de dados de uso de aplicativos, a IA está tentando responder o que alguém realmente faz.

Há um fluxo constante de dados em tempo real incrivelmente úteis em todos os aplicativos e componentes da infraestrutura de uma organização: uma IA poderia ver quais recursos eu realmente usei para escrever esta publicação no blog, a quem recorri para obter ajuda, os dados que consultei, os aplicativos que usei e assim por diante. Isso informa a minha organização sobre o que estou fazendo e as etapas que realmente precisei para concluí-lo.

É importante ressaltar que essa análise também pode revelar atividades incorretas, ilegais, fora de conformidade ou arriscadas: o fato de um usuário ter legitimamente um direito não significa que ele deve. A IA pode processar dados de uso de aplicativos para encontrar esses erros e corrigi-los. É claro que você tem os direitos para aquele site confidencial do SharePoint, mas por que está baixando uma grande quantidade de arquivos dele nos últimos 30 minutos?

Há dois tipos principais de IA: determinística e não determinística. O aprendizado de máquina é, em sua maior parte, IA determinística. É melhor no processamento de dados estruturados. A aprendizagem profunda costuma ser um tipo de IA não determinística que é melhor no processamento de dados não estruturados.

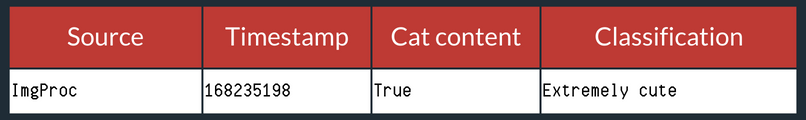

Outra forma de colocar isso: O Deep Learning seria capaz de olhar para esta imagem e responder "Onde está o gato na foto?".

O aprendizado de máquina seria capaz de examinar um arquivo de registro e responder "O que aconteceu no Timestamp 168235198?".

Na segurança, se você estiver tentando usar a IA para avaliar a autenticação, o direito ou os dados de uso de aplicativos, as informações que estamos analisando são quase exclusivamente dados estruturados.

Isso significa que, em grande parte, queremos usar o aprendizado de máquina, ou IA determinística, na segurança cibernética. A IA determinística pode lidar com as entradas que lhe fornecemos de forma mais transparente do que a IA não determinística. "Mais transparente" porque, convenhamos: nem todos nós (inclusive eu) temos o conhecimento avançado de matemática para saber todos os detalhes. Entretanto, muitas pessoas têm, e um modelo de ML determinístico pode ser explicado a elas em sua totalidade.

Há pesquisa que está acontecendo para entender melhor como funcionam as IAs não determinísticas. Estou curioso para saber onde isso vai dar e se acabaremos entendendo completamente como as redes neurais e outras IAs não determinísticas realmente funcionam.

Tão importante quanto lidar com esses inputs estruturados são os outputs que a IA determinística produz. A IA não determinística é mais uma caixa preta: nós, humanos, não podemos ter certeza exata de como uma IA não determinística produziu uma determinada imagem, por exemplo. Há a entrada no início, a saída no final e, se você abrisse essa caixa preta no meio, veria uma terra de fantasia com dragões e unicórnios: é simplesmente um mistério.

Com a IA determinística, podemos saber como nosso modelo chegou à sua resposta. Teoricamente, poderíamos verificar o trabalho de uma IA determinística e conectar manualmente as mesmas entradas para chegar à mesma resposta. Só que fazer isso manualmente exigiria uma quantidade profana de papel para anotações, café e sanidade, e isso não pode ser feito em tempo real

Para as equipes de segurança e auditoria, ter essa transparência e entender como a IA está funcionando é fundamental para manter a conformidade e solicitar certificações.

Isso não quer dizer que não haja função para algoritmos não determinísticos/de aprendizagem profunda na segurança cibernética. Há: a aprendizagem profunda pode encontrar respostas que não procuramos e pode ser usada para aprimorar modelos determinísticos. Os profissionais de segurança cibernética precisariam depositar uma quantidade significativa de confiança nessa caixa preta e no que ela produz.

Estamos apostando muito na IA e achamos que ela pode ter um papel significativo na criação de uma segurança cibernética mais forte.

Mas tão importante quanto a IA é ter todos os seus componentes de identidade trabalhando juntos: autenticação, acesso, governança e ciclo de vida precisam colaborar para proteger todo o ciclo de vida da identidade.

A combinação dessas funções em um plataforma de identidade unificada ajuda as organizações a proteger os pontos cegos resultantes de soluções pontuais; também cria mais entradas de dados para treinar a IA em algo ainda mais inteligente.